Fernández Diego, Marta

Doctora Ingeniero de Telecomunicaciones del Departamento de Organización de Empresas, Economía Financiera y Contabilidad - Investigadora grupo ITIO – Universidad Politécnica de Valencia / Camino de Vera s/n, 46022 Valencia, España+34 96 387 76 82 / marferdi@omp.upv.esCaballero Carrascal, JacquelineIngeniera de Sistemas, Doctorando del Departamento de Organización de Empresas, Economía Financiera y Contabilidad – Programa ITIO - Universidad Politécnica de Valencia / Camino de Vera s/n, 46022 Valencia, España+34 96 387 76 80 / jacacar@doctor.upv.esCutanda García, Eva MaríaDoctora Informática del Departamento de Organización de Empresas, Economía Financiera y Contabilidad - Investigadora grupo ITIO - Universidad Politécnica de Valencia / Camino de Vera s/n, 46022 Valencia, España+34 96 387 70 07 / evcugar@omp.upv.es

ABSTRACT

La reciente versión 2.0 de MAGERIT, Método de análisis y gestión de riesgos para los sistemas de información, desarrollado por el MAP, Ministerio español de Administraciones Públicas, muestra la vigencia de un modelo que puede adaptarse flexiblemente a otros sectores, como el de la gestión de proyectos. Tras su adopción por el Ministerio de Defensa, se ha convertido en uno de los dos métodos de análisis y gestión de riesgos reconocido oficialmente por la NATO, Organización del Tratado del Atlántico Norte.

El modelo subyacente, adaptado a su vez a normas e informes técnicos de ISO; Organización Internacional de Normalización, como TR 13335 (Technical Report), identifica y evalúa el riesgo como la probabilidad de materialización de una amenaza o peligro sobre los activos del dominio estudiado, combinada con el impacto o consecuencia de esa materialización. El modelo incorpora unas medidas preventivas para reducir dicha probabilidad y otras medidas reductoras de su impacto, con una visión que recoge además los equilibrios económicos que implican tanto la adopción como la no adopción de esas medidas. ISO está proponiendo la generalización de este modelo a todos los sectores que trabajen con riesgos, incluido el financiero, el sanitario, el laboral u otros.

Palabras clave

MAGERIT, Análisis y Gestión de Riesgos, Sistemas de Información, ISO

LA SEGURIDAD EN LOS SISTEMAS DE INFORMACIÓN

La información es vital para cualquier organización y, en el competitivo entorno empresarial, esta información se encuentra amenazada permanentemente desde diversos ámbitos. El creciente uso de nuevas tecnologías de la información nos abre a un número cada vez mayor de amenazas de distinto tipo, cuyo origen puede ser interno, externo, accidental o malintencionado. Por ello, se hace necesario en toda empresa establecer una política integral de seguridad de la información [1].

MAGERIT [2] [3] es una metodología de AGR, Análisis y Gestión de Riesgos, de los sistemas de información de carácter público elaborada por el CSI, Consejo Superior de Informática, órgano del MAP encargado de la preparación, elaboración, desarrollo y aplicación de la política informática del Gobierno, que promueve la utilización de MAGERIT como respuesta a la dependencia creciente de las Administraciones Públicas, y en general de toda la sociedad, de las tecnologías de la información.

El método se apoya sobre un modelo estructural adaptado a directricesavanzadas como paso a la tercera generación de métodos de seguridad para los sistemas de información, asumiendo una cohesión flexible con otros métodos y técnicas de desarrollo de proyectos y con una lógica articulación con los mecanismos de evaluación, homologación y certificación de seguridad de sistemas de información. Como todo método, es un sistema de ayuda a la decisión para establecer un umbral de riesgo aceptable, es decir, que se puede o quiere asumir, con la consecuente selección de salvaguardas.

La posibilidad real de modificar las listas de entidades de seguridad, sus categorías y relaciones, manteniendo básicamente el modelo y sus procesos con ampliaciones o particularizaciones en cuanto a terminología se refiere, conlleva a la fácil adaptabilidad del modelo de AGR a cualquier ámbito de la gestión de riesgos, como la gestión de riesgos en proyectos o la prevención de riesgos laborales.

GENERALIDADES DE MAGERIT

La gestión global de la seguridad es un complejo proceso que se ha de reemprender continuamente debido a los cambios del sistema y de su entorno. En definitiva, el AGR cubre sólo una fase de la gestión de la seguridad de un sistema de información determinado, aunque eso sí, se trata de la fase principal, del núcleo de toda actuación de seguridad, de la que se ocupan métodos especiales como MAGERIT. En contraposición, las demás fases se apoyan en técnicas generales y, en consecuencia, más conocidas.

En esta gestión global de la seguridad pueden aparecer contribuciones de alto nivel que afecten a la normativa de seguridad de la organización e incluso a la propia política de seguridad corporativa. En concreto, nos estamos refiriendo a la fase de determinación de objetivos, estrategia y política de seguridad que se nutre de y nutre a su vez la fase de AGR.

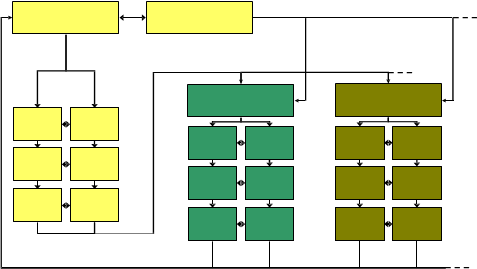

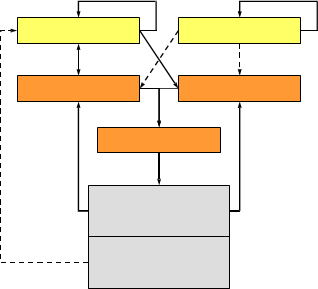

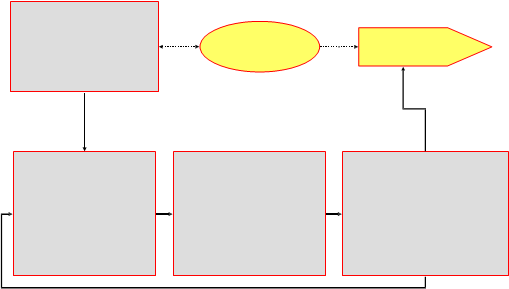

Por supuesto, los proyectos de complejidad media o alta en materia de seguridad requieren la realización de más de un ciclo de gestión global de la seguridad, como se muestra en la siguiente figura (figura 1).

La primera aplicación del ciclo de gestión abarca todo el sistema en estudio y arranca de la fase de AGR para conseguir una primera dicotomía o clasificación en dos grandes bloques de los componentes del sistema: los componentes que implican riesgos menores, a los que bastará aplicar globalmente medidas básicas de seguridad práctica y los componentes que implican riesgos mayores, a cada uno de los cuales será necesario aplicar un nuevo AGR más detallado, detalle proporcionado al riesgo detectado, relacionando el beneficio esperado con el coste de la aplicación de todas las fases del ciclo de gestión de seguridad.

Análisis GLOBAL

y Gestión de Riesgos MENORES (con MAGERIT)

Objetivos, estrategia y política

de seguridad de los SI

Análisis y Gestión de Riesgos MAYOR 1

(con MAGERIT)

1 2

Análisis y Gestión de Riesgos MAYOR 2

(con MAGERIT)

1 2 1 2

3 4

3 4 3 4

5 6

5 6 5 6

Figura 1: MAGERIT en proyectos de seguridad media y alta

MODELO DE MAGERIT

El método MAGERIT tiene un doble objetivo. Por un lado pretende estudiar los riesgos que soporta el sistema de información y el entorno asociable a él y por otro recomendar las medidas apropiadas que deberían adoptarse para conocer, prevenir, impedir, reducir o controlar los riesgos investigados.

Modelo de MAGERIT

Modelo de MAGERIT

Submodelo de PROCESOS

4 etapas tipificadas:

- Planificación

- Análisis de Riesgos

- Gestión de Riesgos

- Selección de Salvaguardas

Submodelo de ENTIDADES

6 entidades básicas:

- Activos

- Amenazas

- Vulnerabilidad • Impacto

- Riesgo

- Salvaguardas

Submodelo de EVENTOS

3 tipos principales:

- Estático

- Dinámico organizativo

- Dinámico físico

Figura 2: Modelo de MAGERIT

Para ello, el modelo normativo de MAGERIT se apoya en tres submodelos, como se muestra en la siguiente figura (figura 2). El submodelo de entidades proporciona las entidades de seguridad que el submodelo de eventos relacionará entre sí y en el tiempo, mientras que el submodelo de procesos corresponde a la descripción funcional del proyecto de seguridad a desarrollar.

SUBMODELO DE ENTIDADES DE MAGERIT

El submodelo adoptado por MAGERIT se apoya en seis entidades, como se muestra en la siguiente figura (figura 3). Los activos corresponden al dominio de elementos que son afectables por el riesgo y la seguridad y las amenazas son los factores de riesgo sobre los activos del dominio. Por otro lado, la vulnerabilidad se define como la probabilidad de que se materialice cada amenaza en cada activo y el impacto como la consecuencia sobre el activo de la materialización de dicha amenaza. De esta forma, el riesgo resulta de la composición de impactos en los activos y de sus vulnerabilidades a las amenazas. Y por último, las salvaguardas son funciones, servicios y mecanismos destinados a reducir el riesgo por debajo de un umbral aceptable. MAGERIT mantiene una doble nomenclatura en cuanto a salvaguardas se refiere: función viene del primer impulso certificador de los Trusted Computing Systems Evaluation Criteria (TCSEC) [4] americanos, siguiendo con los Information Technology Security Evaluation Criteria (ITSEC) [5] europeos y acabando con los Common Criteria (IS-15408) [6] y servicio y mecanismo de la primera norma de seguridad relacionada con la comunicación de datos (IS-7498) [7], arquitectura de seguridad para OSI (Open Systems Interconnection).

Activo

Amenaza

frecuencia de materialización

Impacto

Vulnerabilidad

cálculo

Riesgo

reducedecisiónreduce

curativo

incorporable a los Activos

Función/Servicio de Salvaguarda

Mecanismo/s de Salvaguarda

preventivo

Figura 3: Submodelo de entidades de MAGERIT

A continuación, desarrollaremos algo más cada entidad destacando las relaciones entre ellas:

Activos

Empezando por los activos, hemos quedado que se trata de las entidades

afectables por el riesgo y la seguridad. En concreto, son los recursos del sistema de información o relacionados con éste que requiera la organización para funcionar y alcanzar los objetivos propuestos.

MAGERIT considera cinco categorías de activos: el entorno del sistema de información, el sistema de información en sí, la propia información, las funcionalidades de la organización que justifican la existencia de los sistemas de información y les dan finalidad, y en otros activos se incluiría cualquier activo no relacionado con las categorías anteriores.

En materia de seguridad, cada activo se caracteriza por su estado, estado que se concreta estimando los niveles de cuatro subestados: el subestado de autenticación, es decir, de verificación de la autenticidad de los activos del dominio, la identidad de los actores y su autorización de acceso, el subestado de confidencialidad que previene contra la divulgación no autorizada de activos del dominio, el subestado de integridad que previene contra la modificación o destrucción no autorizada de activos del dominio y finalmente el subestado de disponibilidad que previene contra la denegación de acceso no autorizada de activos del dominio.

Amenazas

La amenaza es un evento que puede desencadenar incidentes en la organización, produciendo daños materiales o pérdidas inmateriales en sus activos. La amenaza, si se materializa como agresión, modifica el estado de seguridad de los activos en cuestión. Lo que realmente contará es la agresión, es decir la amenaza materializada.

La diversidad de causas de las amenazas permite clasificarlas según su naturaleza. MAGERIT considera cuatro tipos de amenazas: accidentes, errores, amenazas presenciales y teleamenazas, es decir, que requieren comunicación y suelen ser siempre intencionales. Además, hay que tener muy en cuenta que existe una evolución de las amenazas a lo largo del tiempo acorde con las tecnologías de la información, y la que destaca ahora mismo es la interna, intencionada e inteligente, es decir, la producida por los propios empleados de la organización, complicando todo el proceso de gestión global de la seguridad. Una posible autorregulación con códigos tipo deontológicos sería más que conveniente.

En cuanto a amenazas, podemos hablar tanto de incidencias como de contingencias. Ambas son incidentes que interrumpen la continuidad del negocio respecto a sus funcionalidades: la incidencia con consecuencias limitadas y que puede ser reducida por medios en general disponibles (registro de incidencias) y la contingencia con consecuencias catastróficas y que sólo puede ser reducida por medios extraordinarios en general muy costosos, tanto técnicamente como organizativamente (plan de contingencias).

Vulnerabilidad

La vulnerabilidad se puede definir como la potencialidad de ocurrencia de la materialización de una amenaza sobre un activo. Teniendo en cuenta que la vulnerabilidad es una propiedad de relación entre activo y amenaza, la métrica de la vulnerabilidad consiste en considerar la distancia entre la amenaza, algo potencial, y su materialización como agresión, algo real, sobre el activo.

En concreto, la vulnerabilidad se mide como frecuencia o Tasa Anual de Ocurrencia (ARO), determinando un periodo medio entre ocurrencias.

Impacto

El impacto, como consecuencia sobre el activo de la materialización de una amenaza, es la diferencia en las estimaciones del estado de seguridad del activo obtenidas antes y después de la agresión o materialización de la amenaza sobre éste.

La cuantificación de los impactos es, no sólo uno de los procesos más difícilesdel análisis de riesgos, sino que es el más influyente en el cálculo del propio riesgo.

El impacto se mide como Tasa Anual de Impacto (ARI), estimando las cantidades a emplear para paliar los daños producidos por una amenaza materializada en la organización.

Riesgo

El riesgo es el resultado del análisis de riesgos. Este valor calculado de riesgo permite tomar decisiones por comparación explícita con un nivel prefijado de riesgo o umbral de riesgo. En el caso más sencillo de cálculo del riesgo, es decir, cuando se dispone de valores cuantificables y el impacto se mide como tasa anual de impacto y la vulnerabilidad se puede estimar como una frecuencia o tasa anual de ocurrencia, el riesgo resultaría de la multiplicación de ambas cantidades. Y es lo que se refleja de forma cualitativa en la siguiente matriz de riesgo (figura 4), donde además pesa más el impacto (consecuencia) que la vulnerabilidad (probabilidad).

|

|

Matriz del RIESGO |

VULNERABILIDAD

muy baja baja media fuerte

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

Crítico

![]()

![]()

![]()

![]()

|

Alto |

Crítico

Crítico

Crítico

Grave

![]()

![]()

![]()

![]()

|

Medio Alto |

Alto

Crítico

Medio

![]()

![]()

![]()

![]()

|

Bajo Bajo Medio Medio |

Bajo

Bajo

Bajo

Bajo

Bajo

Figura 4: Interpretación del riesgo

Existen cuatro tipos de riesgo, definido éste como la posibilidad de que se produzca un impacto determinado en un activo, en un dominio o en toda la organización.

El riesgo efectivo es el riesgo que efectivamente tiene el sistema de información en estudio, considerando pues los mecanismos de salvaguarda ya existentes en el sistema en cuestión, en contraposición con el riesgo intrínseco al sistema que es el que se calcula antes de aplicar salvaguardas, incluso las existentes. El umbral de riesgo se define como el valor establecido como base para decidir por comparación si el riesgo efectivo calculado es asumible o aceptable. De esta manera, un riesgo calculado superior al umbral implica una decisión de reducción de riesgo y un riesgo calculado inferior al umbral queda como riesgo residual que se considera asumible o aceptable. Y finalmente, el riesgo residual se considera el que resulta tras la aplicación de salvaguardas propuestas por MAGERIT y dispuestas en un escenario de simulación o en el mundo real.

Salvaguardas

Finalmente, la función o servicio de salvaguarda es la acción que reduce el riesgo, fruto de una decisión derivada de la métrica de riesgos.

Se clasifican según su forma de actuación en dos tipos. La función de salvaguarda preventiva actúa sobre la vulnerabilidad (antes de la agresión) reduciendo la potencialidad de materialización de la amenaza y la función de salvaguarda curativa actúa sobre el impacto (tras la agresión) reduciendo su gravedad.

El mecanismo de salvaguarda se define como el procedimiento o dispositivo,físico o lógico, que reduce el riesgo de forma preventiva o curativa. Se tipifica también según el recurso empleado por la organización o el grupo de activos del domino al que debe ser incorporado.

La selección del mecanismo que materialice la función o servicio de salvaguarda se llevará a cabo en función de su efectividad. En el concepto de efectividad del mecanismo de salvaguarda aparecen dos aspectos, por un lado el grado de cumplimentación de la función por dicho mecanismo, o lo que es lo mismo la bondad del mecanismo, y por otro el grado de implementación del mecanismo.

SUBMODELO DE PROCESOS DE MAGERIT

El submodelo de procesos de MAGERIT está dividido en cuatro etapas, como se muestra en la siguiente figura (figura 5), compuestas por actividades que se desglosan en tareas. Las dos primeras etapas de planificación del AGR y análisis de riesgos constituyen las etapas del modelo previas a cualquier toma de decisión, mientras que en las dos últimas etapas, gestión de riesgos y selección de salvaguardas, es cuando se realiza todo el proceso de toma de decisiones y estaríamos hablando de las etapas decisorias del modelo.

ETAPA 1: PLANIFICACIÓN

Actividades:

1.1: Oportunidad de realización 1.2: Definición de dominio

y objetivos

1.3: Planificación del proyecto 1.4: Lanzamiento del proyecto

Objetivos, estrategia, política de seguridad

Planificación y

otras fases de gestión de la seguridad S.I.

ETAPA 2:

ANÁLISIS DE RIESGOS

Actividades:

2.1: Recogida de información Identificación y evaluación de: 2.2: ACTIVOS

- 2.3 : AMENAZAS

- 2.4 : VULNERABILIDADES

- 2.5 : IMPACTOS

- 2.6 : RIESGO

ETAPA 3:

GESTIÓN DE RIESGOS

Actividades:

3.1: Interpretación del RIESGO 3.2: Identificación y estimación

de funciones de salvaguarda 3.3: Selección de funciones

de salvaguarda

3.4: Cumplimiento de objetivos

ETAPA 4:

SELECCIÓN DE SALVAGUARDAS

Actividades:

4.1 Identificación de mecanismos de seguridad

4.2 Selección de mecanismos

de salvaguarda

4.3 Especificación de mecanismos a implantar

4.4 : Planificación de la implantación 4.5: Integración de resultados

Figura 5: Submodelo de procesos de MAGERIT

Planificación del proyecto de riesgos

Como consideraciones iniciales previas al lanzamiento del proyecto de AGR, se estudia la oportunidad de realizarlo, se definen los objetivos que ha de alcanzar el proyecto y el ámbito o dominio que abarcará, planificando los medios, tanto materiales como humanos, para su desarrollo e iniciando entonces el propio lanzamiento del proyecto.

En definitiva se trata de una etapa genérica que constituye siempre el primer paso en cualquier metodología de gestión de proyectos.

Análisis de riesgos

Una vez el proyecto lanzado, puede empezarse con la etapa de análisis de riesgos, que permite, tras una primera actividad de recogida de información, identificar y evaluar las amenazas que acechan a los distintos componentes del sistema de información, conocidos como activos, para determinar la vulnerabilidad del sistema ante esas amenazas y para estimar el impacto o grado de perjuicio que una seguridad insuficiente puede tener para la organización, obteniendo cierto conocimiento del riesgo que se corre.

Con estas etapas de identificación y evaluación de las entidades que intervienenen el análisis del riesgo, puede llevarse a cabo el análisis de resultados con el cálculo del riesgo intrínseco y efectivo, tanto global como por grupos de activos y amenazas, pudiendo destacar de esta forma las principales áreas críticas.

Gestión de riesgos

La gestión de riesgos, basada en los resultados obtenidos en el análisis anterior, permite seleccionar las medidas o salvaguardas de seguridad adecuadas para reducir al mínimo el riesgo, tras una actividad previa de identificación y estimación.

Por último, es necesario el estudio de los riesgos residuales obtenidos por la aplicación de las funciones o servicios de salvaguarda seleccionados para determinar si se encuentran dentro de los umbrales de riesgo aceptados.

En esta etapa de gestión de riesgos, la métrica del riesgo subyace a toda estimación de las distintas funciones de salvaguarda, siendo el resultado de la etapa la lista final de funciones de salvaguarda propuestas por el especialista en seguridad que reducen el riesgo más eficaz y económicamente.

Selección de salvaguardas

Esta etapa parte de una primera identificación y selección de los mecanismos de salvaguarda por parte del especialista en seguridad que materializan las funciones y servicios seleccionados en la etapa anterior, en función de su efectividad.

A continuación, se especifican los mecanismos de salvaguarda a implementar seleccionados con ayuda de MAGERIT, como componentes del sistema que acabarán desarrollándose, documentándose, probándose, implantándose y aceptándose como los demás, junto con la planificación de dicha implantación.

Y finalmente, en la actividad de integración de resultados, hay que hacer una comparación de costes, comparación entre la suma de los riesgos por amenaza y la suma de los costes de los mecanismos de salvaguarda asociados a la amenaza, para evitar contradicciones en su aplicación.

SUBMODELO DE EVENTOS DE MAGERIT

MAGERIT ofrece un submodelo de eventos con tres vistas usadas como esqueletos de los productos y herramientas del método y que dan consistencia real a los otros dos submodelos.

Submodelo de eventos estático de MAGERIT

La vista estática relacional del submodelo de eventos refleja las relaciones generales entre los elementos reseñados en el submodelo de entidades y se necesita básicamente para establecer el modelo lógico de datos que requiere toda herramienta de apoyo a la aplicación de MAGERIT. De esta forma, la vista corresponde totalmente al esquema del submodelo de entidades de MAGERIT.

Submodelo de eventos dinámico organizativo de MAGERIT

La vista dinámica de tipo organizativo del submodelo de eventos recoge el funcionamiento detallado de la interactuación de los elementos del submodelo de entidades.

Submodelo de eventos dinámico físico de MAGERIT

La vista dinámica de tipo físico del submodelo de eventos recoge otra forma de articular el funcionamiento de los elementos del submodelo de entidades con un nivel de detalle intermedio entre las dos vistas anteriores y se necesita básicamente para dar soporte a ciertas técnicas de cálculo de riesgos y de selección de salvaguardas, como las de simulación, y en este sentido a las herramientas de apoyo a la aplicación de MAGERIT.

ADAPTABILIDAD DE MAGERIT

Una vez descrita la metodología proporcionada por MAGERIT, su adaptabilidad se traduce en los siguientes aspectos:

En primer lugar, la metodología gira entorno a una entidades de seguridad que pueden redefinirse de manera a adaptarse al ámbito concreto de aplicación de la gestión de riesgos, como sería la gestión de riesgos en proyectos o la prevención de riesgos laborales. En este sentido, en cuanto a terminología de seguridad se refiere, esta redefinición de entidades de seguridad puede ir hacia una ampliación o una particularización de conceptos según el caso.

En segundo lugar, al apoyarse el método sobre un modelo estructuralavanzado, MAGERIT permite la posibilidad real de modificar las listas de entidades de seguridad, sus categorías y relaciones. De esta forma, manteniendo básicamente el modelo y sus procesos, las entidades de seguridad representadas en MAGERIT como activos, amenazas, funciones y mecanismos de salvaguarda pueden adaptarse al nuevo ámbito de aplicación.

Y ya a otro nivel, resulta también interesante considerar estos otros aspectos de adaptabilidad:

El interfaz de seguridad de MAGERIT proporciona un enlace clave con métodos de desarrollo de proyectos software, de manera a poder considerar por fin la seguridad de un proyecto como requisito funcional del mismo [8]. Es precisamente este aspecto, la seguridad en el desarrollo de un proyecto, el que confiere esencialmente a la metodología MAGERIT el calificativo de método de seguridad de tercera generación.

Por otro lado, MAGERIT responde a las necesidades de un espectro amplio de intereses de usuarios con un enfoque de adaptación a cada organización y a sensibilidades diferentes en seguridad de los sistemas de información, que se refleja en el alcance del proyecto de seguridad y la profundidad deseada.

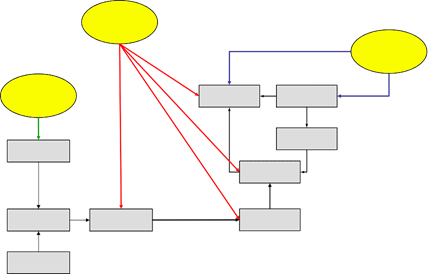

Y finalmente, MAGERIT puede articularse lógicamente con los mecanismos de evaluación, homologación y certificación de seguridad de sistemas de información. Es más, los Criterios Comunes para la evaluación de la seguridad de las tecnologías de la información se apoyan en un modelo de conceptos, agentes y relaciones de seguridad y evaluación que ampliaría el modelo MAGERIT, como se muestra en la siguiente figura (figura 6).

Evaluador

realiza

Propietario

valora

Activo

quiere minimizar

abusa de

IMPACTA

al

Amenaza

explota

Vulnerabilidad

Agresor

realiza

Evaluación

da evidencia derequiere

imponeen el

Riesgo

conlleva

da en

Aseguramiento Confianzareducen

Salvaguardas

producen

Técnicas

Figura 6: Ampliación del modelo MAGERIT para la evaluación de la seguridad

AGRADECIMIENTOS

Los autores agradecen al Ministerio de Administraciones Públicas la autorización para citar, resumir o reproducir partes públicas de los documentos referenciados, así como el apoyo que presta la Consellería de Empresa, Universidad y Ciencia de la Generalitat Valenciana financiando este proyecto de investigación, con referencia GV05/053, titulado “MAGERIL - Modelo de Análisis y GEstión de RIesgos Laborales en PYMES Valencianas del Sector del Mueble”

REFERENCIAS

- 1. Seguridad de las Tecnologías de la Información. VV.AA. Ed. AENOR, 2003

- 2. MAGERIT v1. http://www.csi.map.es/csi/pg5m22.htm

- 3. MAGERIT v2. http://www.csi.map.es/csi/pg5m20.htm

- 4. TCSEC DoD 5200.28STD, Department of Defense Trusted Computer System Evaluation Criteria. http://www.radium.ncsc.mil/tpep/library/rainbow/5200.28 STD.html

- 5. ITSEC Information Technology Security Evaluation Criteria.

http://www.cordis.lu/infosec/src/crit.htm

- 6. IS ISO/IEC 15408 Information Technology Common Criteria for IT Security Evaluation. http://csrc.nist.gov/cc

- 7. ISO 7498. International Standards Organisation (ISO). Information processing systems Open systems interconnection Basic reference model Part 2: Security architecture (ISO/IEC 74982), 1989

- 8. Software Risk Management. VV.AA. Ed. IEEE Software, 1997